عادة مايتم قيادة الدرونز من أماكن بعيدة في افغانستان او من على حاملة طائرات او حتى من قاعدة نيفادا... وصحيح ان الدرون تستطيع مراقبة واستطلاع المنطقة المستهدفة الا انها لاتستطيع التعرف على الوجه او معرفة الهدف الا باستخدام التقنيات التالية... بعد تأكيد الهدف بأحد هذه التقنيات..تقوم الدرون بمتابعة الهدف واختيار اللحظة المناسبة لضرب صاروخ هيلفاير لايتجاوز طوله المتر ونصف على الشخص او المكان المستهدف

أولا:

نظام الهوية القتالية الالكتروني او مايسمى الشريحة:

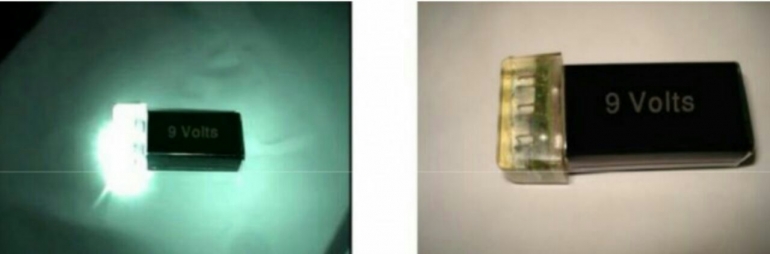

شريحة ببطاريات 9 فولت نوع فينيكس أو بيغاسوس تصدر أشعة تحت الحمراء ترى من الطائرة الشركة المنتجة للشرائح هيcejay engineering... وهو مستخدم من قبل الجيش الأمريكي منذ الثمانينات لإرشاد الطائرات والدرونز للأهداف.

الشريحة رخيصة نسبيا ويصل سعرها إلى 25 دولار.. عادة مايعطى كل عميل العشرات منها.. لكل واحدة رقم... تخبأ في علبة سجائر عادة .. بعدها توضع في المكان (سيارة مثلا ) قبل انطلاقها.

يعطى العميل من 120 الى 1000 دولار بعد تأكيد ضرب الهدف.

تقنية الشريحة هي التقنية المتعارف عليها لدى خبراء الدرونز لرصد الاهداف... ويمكن في الحالة الشامية ملاحظة ان معظم الاستهدافات تتم خلال المسير او في اماكن خارج منزل الشخص المستهدف، يقول البعض ان ذلك لحماية المدنيين، لكن المتتبع لتقنية صاروخ هيلفاير يعلم جيدا انه يستطيع اصابة الشخص في غرفة دون ايذاء الاخرين ايضا رأينا حالات لاستهداف شخص مع عائلته في السيارة.

اذا هذه التقنية هي المرجح استخدامها في معظم الحالات... ويرجح ان الشريحة تزرع قبل تحرك المركبة حيث يقوم العميل بارسال رقم الشريحة للعدو في غرفة العمليات التي يوجد فيها طيار الدرون ويقوم العدو مباشرة بتتبع الشريحة .

يمكن الكشف عنها إن تم استخدام منظار ليلي للبحث عنها.. كما يمكن عمل شراك خداعية للعملاء وذلك لكشفهم.. وهذا خارج موضوعنا.

ثانيا:

باستخدام شريحة الهاتف، في حال كانت الشريحة داخل الهاتف والبطارية، يتم تحديد الموقع التقريبي للشخص من خلال حساب المسافة من عدة أبراج اتصال والتي تحاول الشريحة دائما البحث عنهم ... يوجد في الدرون ايضا برج اتصال... فبمجرد وجود الشريحة في الموبايل، تخدع الدرون الشريحة بانها برج اتصال وتتصل بها فيمكنها معرفة مكان الشخص.. ان ازالة الشريحة والبطارية من الموبايل كفيلة بمنع تتبع الشريحة... كما انه وبوجود ارقام وهمية لاتعود لصاحب الرقم يجعل من هذه التقنية اصعب للاستخدام.

ثالثا:

من خلال IP الموبايل، حيث أن لكل موبايل IP خاص به يستخدمه عند الاتصال بالانترنت، تستخدم هذه الحالة في حال معرفة الشخص المتصل... من الصعوبة معرفة IP لانه يحتاج لوقت طويل ومراقبة اتصالات عبر الانترنت بعد معرفة رقمه او من خلال تقنية تدعى wifi sniffing والدرونز مزودة بها... او اعطاء رقم الشخص للعدو من قبل طرف ثالث ... لكن هذه الطريقة يمكن التعامل معها باستخدام برامج تقوم بتغير الـ IP

كبرامج surespot, silent circle, Tor... والتي تمنع العدو من معرفة مكان الشخص.

يوجد حالتين استخدم فيهما شخصان برنامج surespot ومع ذلك تم تتبعهما وهما رياض خان وجنيد حسين في سوريا... بتحليل الحادثتين تبين ان الشخصين قاما بنشر اسم المستخدم الخاص بهما على تويتر وذلك بقبولهما لصداقة اشخاص غرباء وتبادلوا الرسائل معهم .. هؤلاء الاشخاص الغرباء كانوا عملاء استخبارات قاموا بوضع رابط بالضغط عليه يتم تحميل فيروس على الهاتف.. هذا الفيروس كفيل بنقل اي معلومة يحتاجها العميل... كفتح الكاميرا والتنصت على المكالمات... ويصبح surespot غير فعال.

لذلك فالدخول لروابط مهما كانت وممن كانت حتى من الاصدقاء هو خط الدفاع الاول كما ان خط الدفاع الثاني هو منع وجود صفحة على تويتر او على الفيس... وانما ان كان ولابد... يتم ادارتها من قبل طرف ثالث بعيد عن الشخص المستهدف.. خط الدفاع الثالث يكون باستخدام الهاتف للمكالمات الضرورية واستخدام هواتف الاصدقاء للاتصالات الأخرى.

ملاحظة:

تقرير الاستخبارات الأمريكي المسرب عن ترامب اوضح في الصفحة السادسة منه

ان التلغرام مراقب من وكالة الامن الفدرالي الروسي.. لذلك لايعتبر آمن

ملاحظة2:

توزيع مرايا وقطع زجاج غير مجدي

ملاحظة 3: لا يوجد تقنية للتعرف على الشخص من صوته.. هذا العلم لم يكتمل.. واقصى مايتم الان هو التعرف على الصوت بشكل يدوي وليس الكتروني... عن طريق المعامل الجنائية الالكترونية

كما لايعتبر الواتس آمن... ويتوجب البحث عن برامج اخرى للتواصل السري